Sztuczną inteligencją w cyberatak

12 czerwca 2017, 11:43Microsoft kupił izraelską firmę Hexadite specjalizującą się w kwestiach bezpieczeństwa IT. Hexadite rozwija oprogramowanie, które wykorzystuje sztuczną inteligencję do zautomatyzowania działań związanych z odpowiedzią na cyberatak. Z czasem izraelska technologia może trafić do usługi Windows Defender Advanced Threat Protection przeznaczonej dla komercyjnych użytkowników Windows 10.

Dziura zero-day w Internet Explorerze

24 kwietnia 2018, 10:04Jedna z firm sprzedających oprogramowanie wirusowe, Qihoo 360, informuje o znalezieniu w Internet Explorerze dziury typu zero-day. Luka jest aktywnie wykorzystywana przez cyberprzestępców i dotychczas nie doczekała się poprawki

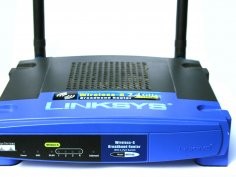

Domowe rutery pełne dziur. Producenci lekceważą kwestie bezpieczeństwa

13 lipca 2020, 13:30Najpopularniejsze domowe rutery zawierają poważne luki bezpieczeństwa, ostrzegają specjaliści z Instytutu Fraunhofera. Peter Weidenbach i Johannes vom Dorp przeanalizowali pod kątem bezpieczeństwa 127 popularnych domowych ruterów i odkryli, że większość z nich zawiera co najmniej 1 krytyczną dziurę, a w wielu z nich znaleziono setki znanych luk

Szukasz zdjęcia? Podążaj za zapachem

17 października 2006, 11:57Zespół prowadzony przez Stephena Brewstera z University of Glasgow opracował oprogramowanie i sprzęt, które pozwalają przypisać unikatowy zapach, np. świeżo ściętej trawy czy czekolady, do grupy zdjęć.

Microsoft udostępnił wtyczkę dla formatu OpenDocument

2 lutego 2007, 17:31Microsoft udostępnił właśnie oprogramowanie do konwersji plików pomiędzy standardami wykorzystywanymi przez Microsoft Office a OpenDocument. Microsoftowy format Office Open XML (OOXML) jest domyślnym formatem w pakiecie MS Office 2007.

Komórka pomoże seniorom

7 lipca 2007, 10:46Koreański Instytu Badań nad Elektroniką i Telekomunikacją (ETRI) poinformował o stworzeniu systemu telefonii komórkowej dla osób starszych. System automatycznie powiadamia rodzinę i pogotowie ratunkowe, gdy starsza osoba upadnie.

Nowa niebezpieczna technika ataku

11 grudnia 2007, 11:52Naukowcy z Georgia Institute of Technology we współpracy ze specjalistami Google’a badają nową, niewykrywalną technikę ataku. Pozwala ona cyberprzestępcom zdecydować, jakie witryny odwiedza internauta.

Podglądanie w XXI wieku

19 maja 2008, 14:07Naukowcy z University of California w Santa Barbara i Saarland University w Saarbrucken niezależnie od siebie opracowali dwie nietypowe metody szpiegostwa komputerowego. Polegają one na starym jak świat... podglądaniu.

Raz a dobrze

20 stycznia 2009, 10:06Jednym z powszechnych przekonań dotyczących bezpieczeństwa danych jest liczący sobie wiele lat pogląd, iż do skutecznego usunięcia informacji na dysku twardym konieczne jest ich wielokrotne nadpisanie. Ekspert sądowy Craig Wright twierdzi, że udało mu się obalić to przekonanie.

Partia Piratów zagraża wolnemu oprogramowaniu?

27 lipca 2009, 17:25Propozycja Partii Piratów spotkała się z krytyką ze strony... Richarda Stallmana, jednego z twórców ruchu wolnego oprogramowania, założyciela GNU i Free Software Foundation.. Jej przyjęcie zagraża bowiem idei tego ruchu.